Всем привет! Сегодня на обзоре одна из лучших программ для анализа беспроводных систем под Windows – речь идет о CommView for WiFi. Мощный комбайн, настоящий швейцарский нож для вайфая, единственный достойный аналог Aircrack NG под Windows. Не будем больше лить воды, давайте по делу.

Где скачать?

Вариантов не так и много:

- Идите на официальный сайт. Программа условно-бесплатная. Полная версия обойдется в 27 000 руб.

- Идем на торрент-трекеры – там лежат версии всех мастей, за программой следят.

- Для ленивых, можно скачать и по найденной ссылке (наличие ключа и Crack проверяйте самостоятельно, для остальных – идеи выше):

СКАЧАТЬ 7.1 Build 849

Функционал

Коротко и без воды про поддерживаемы функции:

- Сканирование сетей всех мастей.

- Поддержка 2,4 ГГц и 5 ГГц.

- Стандарты 802.11 a/b/g/n/ac. Скорее всего появится реализация ax.

- Стандартный анализ – название сети, MAC, SSID, уровень сигнала, тип шифрования (WEP, WPA), подключенные клиенты и т.д.

- Возможность перехвата пакета – эдакий WireShark в сокращенном виде (поддержка более 70 протоколов). Есть дальнейшая возможность его сохранения для того же Aircrack или HashCat.

- Умеет делать деаутентификацию.

- Показывает общую нагрузку по каналам – замена того же inSSIDer. График каналов очень похож.

- Поддерживает и русский язык. На скрине мы немного затюленили.

Драйвер

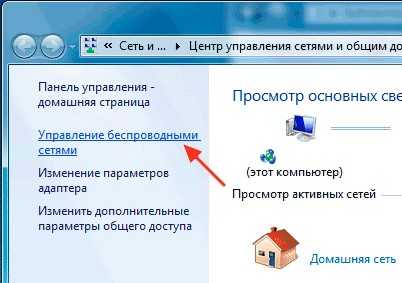

Для перевода в режим мониторинга вашего Wi-Fi адаптера программа самостоятельно устанавливает нужный драйвер – разрешайте спокойно. Отдельно такой драйвер подобрать можно, но нужно знать точную модель адаптера, так что оставим это на вас.

Не все Wi-Fi модули поддерживают работу в режиме мониторинга. Если ваш не может работать так, никакой драйвер не поможет!

Использование во взломе

Но отличные инструменты вроде этого кроме своего стандартного предназначения используются и в незаконных целях. Себя она зарекомендовала в перехвате «хэндшейка» («рукопожатия», пакет установления соединения между клиентом и точкой доступа, содержит в себе зашифрованный пароль).

Примерное применение его:

- Выбирается нужная сеть из списка.

- Производится выкидывание из сети всех подключенных устройств.

- Они пробуют подключиться заново – а программа ловит тот самый хэндшейк.

- Далее он сохраняется в отдельный файл и отправляется на дешифровку в тот же HashCat, где уже извлекается чистый ключ от сети.

Пример использования показан на видео:

Вот и все! Если остаются какие-то вопросы, идеи или пожелания – пишите в комментариях ниже. Будут ждать! Ваш Ботан из WiFiGid.